ISMS 관리과정(5단계)

- 정보보호 정책 수립 및 범위설정

- 경영진 책임 및 조직 구성

- 위험 관리

- 정보보호대책 구현

- 사후관리

1단계: 정보보호정책 수립

- 정보보호정책 수립

- 조직의 정보보호 목표와 방향성을 명확하게 하는 정보보호 정책을 수립한다.

- 조직 및 책임의 설정이때 조직 규모와 정보자산에 맞는 적절한 인원수 및 예산을 배정한다.

- 관리자와 담당자를 지정하여 정보보호 정책의 승인, 자원 할당, 정보보호 조직의 구성 및 운영에 대한 책임을 갖게 한다. 또한 정보보호를 담당할 전담 조직이나 팀을 구성하고, 각종 권한과 책임을 명시한다.

2단계: 정보보호 관리체계 범위 설정

- 범위 설정

- 의무 대상자는 범위 내 서비스 제공에 필요한 모든 시스템을 포함한다.

- 정보자산의 식별

- 범위 내 모든 자산을 식별하고 문서화한다.

- 정보자산의 식별은 현재 보유 중인 자산 중 보호해야 할 대상을 정의하는 것이다. 추후 새로 도입되는 자산들에 대해서도 개별적으로 식별하여 관리 대상에 포함시켜야 한다.

3단계: 위험관리

조직의 정보 자산에 대한 위협, 취약점 및 위험을 식별하고 평가한다. 이를 통해 위험을 기반으로 한 정보보호 전략을 수립하고, 위험 수준에 따라 우선순위를 정하여 적절한 위험 대응 방안을 결정한다.

1. 위험관리 전략 및 계획 수립

위험관리를 수행할 방법을 구체화한 위험관리 계획을 수립하고 이행한다.

2. 위험 분석

💡 용어 정의

- 위험(Risk): 자산의 취약한 부분에 위협요소가 발생하여 자산의 손실 및 손상을 유발할 잠재성

- 취약성(Vulnerability): 위협이 가해질 수 있는 자신의 약점

- 위협(Threat): 시스템이나 조직에 피해를 끼칠 수 있는 원치 않은 사고의 잠재적 원인

- 자산(Asset): 조직 내의 가치를 가지고 있는 모든 것

3. 위험 평가

- 위험 = 위협 * 취약성 * 자산가치

- 수용 가능 위험(DoA: Degree of Assurance): 위험분석 결과 나타난 위험에 대해 조직이 수용 가능한 위험도의 수준을 결정한다.

- DoA 이상의 위험은 위험을 줄여야 하는 수준으로 판단하고 DoA 이하일 경우 위험을 수용한다.

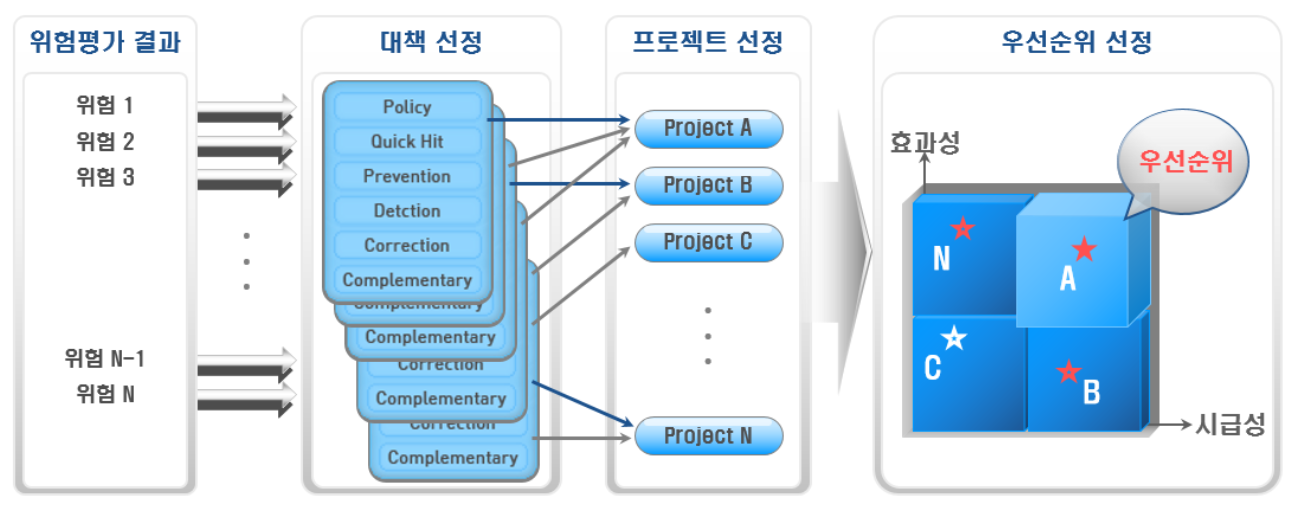

4. 정보보호 대책 수립

- 식별된 위험을 수용 가능한 수준으로 감소시키기 위해 정보보호대책을 선정한다.

- 정보보호 대책 통제항목(92개)와 연계성을 고려한다.

- 수용 가능한 위험 중 수준이 상승할 가능성이 높거나 중요한 부분에는 필요 시 대책을 수립한다.

위험 수용→위험 감소→위험 회피→위험 전가→통제사항 선택- 위험 수용: DoA 이하의 위험은 수용한다.

- 위험 감소: 위험을 수용 가능한 수준 이하로 낮출 수 있는 경우 대책수립을 통해 위험감소 방안을 채택하여 위험을 감소한다.

- 위험 회피: 위험이 크고 비용을 감당할 수 없을 경우 회피한다.

- 위험 전가: 발생가능성은 낮지만 피해는 큰 경우 제3자(보험사)에게 비용을 전가한다.

- 위험마다 선정한 대책들을 비슷한 것 끼리 모아서 하나의 프로젝트로 만든다.

- 시급성과 효과성이 높은 프로젝트부터 우선순위를 매긴다.

5. 정보보호 계획 수립

- 인증기준에서 제시하는 통제항목별 운영 현황을 기록한 정보보호 대책명세서를 작성한다.

- 선정되지 않은 대책과 근거, 선정된 대책의 명세, 구현 확인 근거를 포함한다.

- 일정, 담당부서, 예산 등의 항목을 포함한 이행계획을 수립하고 경영진(및 CISO 정보보호 최고책임자)의 승인을 받는다.

4단계: 구현

- 정보보호 대책 구현

- 위험 관리 단계에서 결정된 정보보호 전략과 우선순위에 따라 실제 정보보호 대책을 구현한다.

- 정보보호 교육 및 훈련

- 조직의 임직원 및 최종 사용자에게 정보보호에 대한 인식 제고를 위해 적절한 교육 및 훈련 프로그램 이행이 필요하다.

5단계: 사후관리

사후관리를 통해 정보보호 관리체계를 구축/운영하면서 정보보호 강화를 지속적으로 유지해야 한다.

- 정보보호 관리체계 재검토

- 조직이 준수해야 할 정보보호 관련 법적 요구사항을 지속적으로 파악하여 최신성을 유지하고 준수여부를 지속적으로 검토해야 한다.

- 모니터링 및 개선

- 정보보호 대책의 운영현황을 지속적으로 모니터링하고 새로운 위협이나 취약점이 발견될 경우 이에 대응하기 위한 조치를 취한다.

- 내부 감사

- 정보보호 관리체계가 정해진 정책 및 법적 요구사항에 따라 효과적으로 운영되고 있는지 점검하기 위한 내부감사를 진행한다. 이를 위해 감사 기준, 범위, 주기, 방법 등을 구체적으로 정하고 내부감사를 통해 발견된 문제점은 보완조치를 완료하여 경영진 및 관련 책임자에게 보고해야 한다.

'Security > ISMS' 카테고리의 다른 글

| [ISMS] 인증 심사 (1) | 2024.04.28 |

|---|---|

| [ISMS] ISMS 개요 (1) | 2024.04.28 |